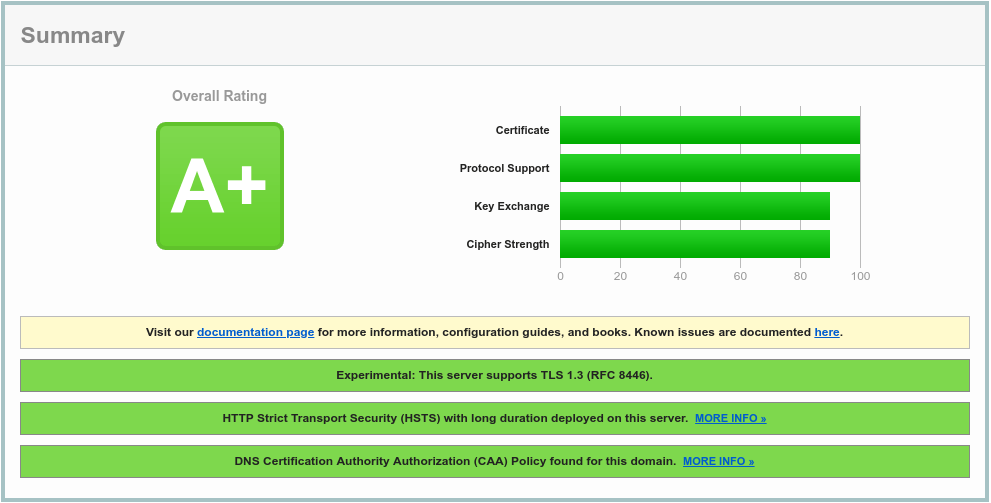

Сегодня разберем как можно изменить шаблоны VestaCP у Web сервера Nginx для получения рейтинга A+.

Лучше всего отредактировать /usr/local/vesta/data/templates/web/nginx/default.stpl тем более, что VestaCP перезапишет сделанные вручную в конфигурационном файле изменения.

sudo nano /usr/local/vesta/data/templates/web/nginx/default.stplПоддержка SSl и HTTP2

Добавляем следующие два фрагмента:

После %ip%:%proxy_ssl_port% в той же строке:

ssl http2Также открываем на редактирование файл основной конфигурации nginx:

sudo nano /etc/nginx/nginx.confС марта 2020 года все популярные браузеры отключают поддержку TLS 1.0 и TLS 1.1, поэтому в примере приведу два варианта конфигурации.

Находим секцию #SSL PCI Compliance и редактируем в соответствии с моим листингом:

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains; preload";

add_header Content-Security-Policy-Report-Only "default-src https:; script-src https: 'unsafe-eval' 'unsafe-inline'; style-src https: 'unsafe-inline'; img-src https: data:; font-src https: data:; report-uri /csp-report";

ssl_stapling on;

## ##Раскомментируйте если нужна поддержка старых протоколов

#ssl_protocols TLSv1 TLSv1.1 TLSv1.2 TLSv1.3;

## ## Закомментируйте если включили поддержку старых протоколов

ssl_protocols TLSv1.2 TLSv1.3;

ssl_prefer_server_ciphers on;

## ## Раскомментируйте для старых протоколов

#ssl_ciphers "ECDHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-SHA384:ECDHE-RSA-AES128-SHA256:ECDHE-RSA-AES256-SHA:ECDHE-RSA-AES128-SHA:DHE-RSA-AES256-SHA256:DHE-RSA-AES128-SHA256:DHE-RSA-AES256-SHA:DHE-RSA-AES128-SHA:ECDHE-RSA-DES-CBC3-SHA:EDH-RSA-DES-CBC3-SHA:AES256-GCM-SHA384:AES128-GCM-SHA256:AES256-SHA256:AES128-SHA256:AES256-SHA:AES128-SHA:DES-CBC3-SHA:HIGH:!aNULL:!eNULL:!EXPORT:!DES:!MD5:!PSK:!RC4";

## ## Закомментируйте если включили поддержку старых протоколов

ssl_ciphers "ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES256-SHA384:ECDHE-RSA-AES256-GCM-SHA512:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-SHA256";

ssl_dhparam /home/admin/conf/web/dhparams.pem;

ssl_session_tickets off;Также нужно сгенерировать dhparams.pem и положить в нужную папку:

sudo openssl dhparam -out /home/admin/conf/web/dhparams.pem 4096Вывод

Сегодня научились редактировать конфигурационный файл Web сервера Nginx в админ-панели VestaCP.

Также приведу пример полного конфигурационного файла для VestaCP и секцию SSL для Nginx:

Пример файла default.stpl

server {

listen %ip%:%proxy_ssl_port% ssl http2;

server_name %domain_idn% %alias_idn%;

ssl_certificate %ssl_pem%;

ssl_certificate_key %ssl_key%;

error_log /var/log/%web_system%/domains/%domain%.error.log error;

location / {

proxy_pass https://%ip%:%web_ssl_port%;

location ~* ^.+.(%proxy_extentions%)$

{

root %sdocroot%;

access_log /var/log/%web_system%/domains/%domain%.log combined;

access_log /var/log/%web_system%/domains/%domain%.bytes bytes;

expires max;

try_files $uri @fallback;

}

}

location /error/ {

alias %home%/%user%/web/%domain%/document_errors/;

}

location @fallback {

proxy_pass https://%ip%:%web_ssl_port%;

}

location ~ /.ht {return 404;}

location ~ /.svn/ {return 404;}

location ~ /.git/ {return 404;}

location ~ /.hg/ {return 404;}

location ~ /.bzr/ {return 404;}

include %home%/%user%/conf/web/snginx.%domain%.conf*;Пример файла nginx.conf

Привожу кусок файла nginx.conf непосредственно секцию SSL PCI Compliance

Включим параметр HSTS, OCSP, dhparam, а также поддержу TLSv1.2 и TLSv.1.3 и алгоритмы шифрования:

### SSL PCI Compliance ###

ssl_session_cache shared:SSL:10m;

ssl_prefer_server_ciphers on;

ssl_stapling on;

## ## Раскомментируйте если нужна поддержка старых протоколов

#ssl_protocols TLSv1 TLSv1.1 TLSv1.2 TLSv1.3;

## ## Закомментируйте если включили поддержку старых протоколов

ssl_protocols TLSv1.2 TLSv1.3;

ssl_prefer_server_ciphers on;

## ## Раскомментируйте для старых протоколов

#ssl_ciphers "ECDHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-SHA384:ECDHE-RSA-AES128-SHA256:ECDHE-RSA-AES256-SHA:ECDHE-RSA-AES128-SHA:DHE-RSA-AES256-SHA256:DHE-RSA-AES128-SHA256:DHE-RSA-AES256-SHA:DHE-RSA-AES128-SHA:ECDHE-RSA-DES-CBC3-SHA:EDH-RSA-DES-CBC3-SHA:AES256-GCM-SHA384:AES128-GCM-SHA256:AES256-SHA256:AES128-SHA256:AES256-SHA:AES128-SHA:DES-CBC3-SHA:HIGH:!aNULL:!eNULL:!EXPORT:!DES:!MD5:!PSK:!RC4";

## ## Закомментируйте если включили поддержку старых протоколов

ssl_ciphers "ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES256-SHA384:ECDHE-RSA-AES256-GCM-SHA512:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-SHA256";

ssl_dhparam /home/admin/conf/web/dhparams.pem;

ssl_session_tickets off;После внесения данных изменений на сайте ssllab проверка будет показывать рейтинг A+ для ваших сайтов.

[endtxt]